Iran: Tập trung nguồn lực phát triển gián điệp kỹ thuật số

Khi Israel tăng cường Chiến dịch Đường biên Bảo vệ ở Gaza hồi tháng 7/2014, một nhóm hacker tự xưng là Chiến binh mạng Izz ad-Din al-Qassam (gọi tắt là Chiến binh mạng) sử dụng các công cụ tấn công kỹ thuật số nhằm vào Nhà nước Do Thái để bày tỏ sự ủng hộ "những người anh em Palestine". Mục tiêu của nhóm Chiến binh mạng là cơ sở hạ tầng Internet của Israel, cố gắng đánh sập các website thị trường chứng khoán và Cơ quan Tình báo Mossad.

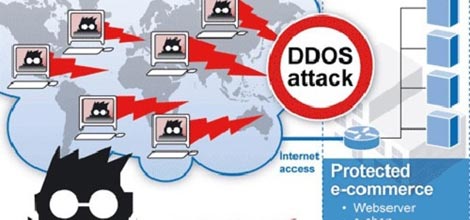

Tuy nhiên, theo báo cáo từ Công ty An ninh iSight Partners, những đợt tấn công này gây tổn thất không nhiều và các website chỉ bị ngưng trệ trong thời gian ngắn nhờ vào khả năng phòng thủ mạng cực kỳ hiệu quả của Israel. Trước đó, nhóm Chiến binh mạng cũng triển khai Chiến dịch Ababil tấn công đánh sập website một số ngân hàng hàng đầu nước Mỹ, từ Bank of America đến Wells Fargo. Giới chức phương Tây tin chắc nhóm Chiến binh mạng được chính quyền Iran bảo trợ để mở những cuộc tấn công gọi là Từ chối dịch vụ phân tán (DDoS), tức là phong tỏa tài nguyên máy tính.

|

| Tommy Stiansen, Giám đốc Công nghệ và đồng sáng lập Norse. |

Theo tiết lộ của iSight, đội quân hacker Iran sử dụng hơn 5.000 profile mạng xã hội giả để gián điệp giới lãnh đạo quân sự và chính trị tại nhiều nước trên thế giới. Theo công bố từ Công ty An ninh Norse ở Thung lũng Silicon, Iran đã lặng lẽ xây dựng nhiều nhóm hacker hoạt động riêng biệt nhau, song có cùng mục đích là phục vụ Tehran.

Tommy Stiansen, Giám đốc công nghệ và đồng sáng lập Norse, tuyên bố sau nhiều tháng nghiên cứu, họ đã phát hiện có ít nhất 16.000 hệ thống ở nước ngoài nằm dưới sự kiểm soát của Iran. Công ty Norse đã lập ra các profile giả thuộc về các doanh nghiệp và nhà cung cấp dịch vụ nhằm làm mồi nhử hacker và dữ liệu thu thập được cho thấy một số lớn những cuộc tấn công có nguồn gốc từ Iran. Tommy Stiansen tin rằng ông có bằng chứng cho thấy Thổ Nhĩ Kỳ và Iran có sự hợp tác ngầm về các chiến dịch mạng. Để đổi lấy dầu mỏ và các loại hàng hóa khác, Thổ Nhĩ Kỳ chấp nhận giúp đỡ Iran chống đỡ sự trừng phạt của Mỹ và châu Âu nhằm vào chương trình hạt nhân của Tehran.

|

| Mô tả về phương thức tấn công DDoS. |

Công ty Norse có kế hoạch chia sẻ phần thông tin nhạy cảm nhất từ cuộc nghiên cứu có tên gọi "Pistachio Harvest" (Vụ thu hoạch quả hồ trăn) cho 2 công ty tư vấn có trụ sở tại Washington DC. và chỉ công khai phần còn lại. Hai công ty an ninh khác, Rapid7 và AlienVault Labs, cũng cho rằng Iran đứng sau các cuộc tấn công mạng nhằm mục tiêu vào Mỹ và phương Tây. CrowdStrike, đối thủ cạnh tranh của Norse, cũng cho biết họ đang theo dõi 4 nhóm hacker Iran khác gọi là các Kitten (Mèo con). Mỗi Kitten đều có thủ đoạn và danh sách mục tiêu riêng - theo Dmitri Alperovitch, Trưởng ban Công nghệ và người đồng sáng lập CrowdStrke.

Flying Kitten - cũng được gọi là nhóm hacker Ajax - tập trung thu thập thông tin tình báo chính quyền và công ty nước ngoài. Magic Kitten chọn mục tiêu là những đối tượng chống đối bên trong Iran, trong khi Charming Kitten sử dụng các mạng xã hội để tấn công nhiều mục tiêu khác nhau.

Cuối cùng, Cutting Kitten được Alperovitch mô tả là "nhóm tạo ra nhiều công cụ xâm nhập website được chính quyền Iran sử dụng". CrowdStrike cũng theo dõi "nhiều cá nhân trẻ tuổi, những sinh viên mới tốt nghiệp đại học có năng lực cao". Alperovitch tin rằng số hacker trẻ tuổi này có khả năng tấn công nếu những cuộc đàm phán mở rộng về chương trình hạt nhân giữa Mỹ và Iran gặp thất bại. Washington hy vọng có thể đạt được thỏa thuận dẫn đến việc dỡ bỏ lệnh trừng phạt nếu như Tehran đồng ý hạn chế các hoạt động hạt nhân và biến kho uranium làm giàu thành năng lượng hơn là vũ khí.

|

| Mối lo ngại về các Kitten của Iran. |

Điều đó cho thấy nếu những cuộc đàm phán không được suôn sẻ thì các nhóm Kitten ủng hộ Tehran sẽ tấn công ồ ạt Mỹ và phương Tây để chứng minh họ có sức mạnh để phải kiêng dè. Iran từng là nạn nhân của virus Stuxnet được cho là của Mỹ và Israel nhằm vào chương trình hạt nhân của nước này năm 2010. Sau đó, Iran bị nghi ngờ tiến hành nhiều cuộc tấn công mạng trong đó bao gồm vụ 30.000 máy tính Công ty dầu mỏ Saudi Aramco bị phá hoại do nhiễm mã độc vào năm 2012.

Theo trang web công nghệ quốc phòng Mỹ DefenseTech, Lực lượng Vệ binh Cách mạng Hồi giáo Iran (IRGC) dành ngân sách 76 triệu USD cho chiến tranh mạng. Do đó, chính quyền Mỹ có lý khi lo ngại Iran có khả năng phá hoại cơ sở hạ tầng nước này khi quan hệ giữa hai quốc gia luôn căng thẳng. Alperovitch nhận định thời gian sau này Iran đầu tư rất nhiều nguồn lực cho chiến tranh mạng.