Anh, Mỹ xâm nhập hệ thống mạng Công ty sản xuất SIM Gemalto

Gemalto là công ty đa quốc gia ở Hà Lan sản xuất chip sử dụng trong ĐTDĐ và thẻ tín dụng thế hệ mới.

Khách hàng của Gemalto bao gồm các nhà mạng lớn của Mỹ (AT&T, T-Mobile, Verizon và Sprint) cùng với hơn 450 nhà cung cấp dịch vụ mạng không dây khác trên thế giới - từ Vodafone và Orange của Anh cho đến China Unicom (Trung Quốc), NTT DocoMo (Nhật Bản) và Chungwa (Đài Loan).

Gemalto hoạt động ở 85 quốc gia và có hơn 40 nhà máy sản xuất thẻ SIM.

Một trong 3 trụ sở của Gemalto nằm ở thành phố Austin, bang Texas (Mỹ) và công ty có một nhà máy lớn ở bang Pennsylvania nước này. Gemalto sản xuất khoảng 2 tỉ thẻ SIM trong một năm. Phương châm của công ty là "Security to be Free" (tạm dịch: "An ninh để được tự do").

Sự ra đời của MHET và Chương trình Dapino Gamma của GCHQ

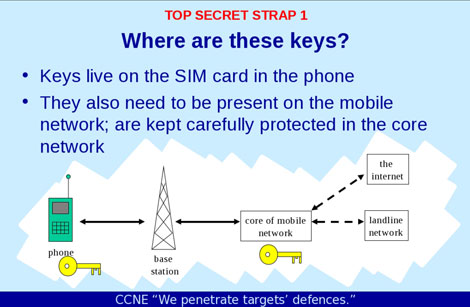

Sự riêng tư của mọi giao tiếp bằng ĐTDĐ - cuộc gọi, tin nhắn và truy cập Internet - đều phụ thuộc vào sự kết nối mã hóa giữa thiết bị và mạng chuyển tải không dây, sử dụng các chìa khóa được lưu trữ trên SIM được sản xuất bởi các công ty như Gemalto.

|

| Gemalto, nhà sản xuất SIM hàng đầu thế giới. |

Thẻ SIM dùng để lưu trữ những thông tin liên lạc, tin nhắn và dữ liệu quan trọng khác như là số điện thoại.

Tại một số quốc gia, thẻ SIM còn được sử dụng để chuyển tiền. Ngoài ra, thẻ SIM có thể khiến người dùng trở thành mục tiêu cho cuộc tấn công của máy bay vũ trang không người lái (drone)!

Sau khi SIM được tạo ra, khóa mã hóa (gọi là "Ki") được tích hợp trực tiếp lên con chip. Bản sao của "Ki" cũng được chuyển giao cho nhà cung cấp mạng di động cho phép nhận biết điện thoại của người dùng.

Trong trường hợp của Gemalto, các hacker làm việc cho GCHQ đột nhập hệ thống mạng máy tính công ty từ xa để đánh cắp khối lượng lớn khóa mã hóa khi chúng đang trên đường từ nơi sản xuất chuyển đến các nhà mạng không dây.

Thông thường, các file khóa mã hóa của Gemalto có thể được chuyển qua email hay FTP (giao thức truyền file trên Internet được coi là đáng tin cậy).

|

| Giám đốc điều hành Oliver Piou (giữa) của Gemalto tại cuộc họp báo ở Paris, Pháp, ngày 25/2/2015. |

Theo tiết lộ từ Edward Snowden, GCHQ sử dụng mã độc để truy cập vào tài khoản email và Facebook của các kỹ sư và nhân viên các nhà mạng viễn thông cũng như nhà sản xuất thẻ SIM để nắm giữ thông tin giúp cơ quan tình báo chạm tay đến hàng triệu khóa mã hóa.

Nhân viên làm việc cho các cơ sở sản xuất SIM và nhà cung cấp mạng không dây được đánh dấu là "các cá nhân và người điều hành mục tiêu" trong một tài liệu tuyệt mật của GCHQ.

Trong giai đoạn "thử nghiệm" diễn ra từ tháng 12/2009 đến tháng 3/2010 (tức 1 tháng trước khi Đội Khai thác thiết bị di động - MHET - được thành lập), GCHQ đã đánh chặn thành công khóa mã hóa được các nhà mạng không dây sử dụng ở Iran, Afghanistan, Yemen, Ấn Độ, Serbia, Iceland và Tajikistan.

MHET được GCHQ thành lập vào tháng 4/2010 để tấn công vào những điểm yếu của ĐTDĐ. Một trong những sứ mạng chính của MHET - bao gồm nhân viên của GCHQ và NSA - là bí mật xâm nhập mạng máy tính của các công ty sản xuất thẻ SIM, cũng như các nhà cung cấp mạng không dây.

Theo tài liệu mật của GCHQ, trong suốt giai đoạn "thử nghiệm" nói trên, GCHQ đã thu thập được hàng triệu khóa mã hóa SIM.

Một tài liệu tuyệt mật của NSA tiết lộ, vào năm 2009 NSA đã có khả năng xử lý từ 12 - 22 triệu khóa mã hóa trong 1 giây để về sau sử dụng tấn công giám sát các mục tiêu. NSA cũng dự đoán trong tương lai họ sẽ xử lý hơn 50 triệu khóa mã hóa trong 1 giây!

Nhìn chung, GCHQ đã xâm nhập thành công tài khoản email của đội ngũ nhân viên làm việc cho các công ty sản xuất điện thoại (như là Ericsson và Nokia), nhà điều hành các mạng di động (như MTN Irancell và Belgacom), các nhà cung cấp thẻ SIM (như Bluefish và Gemalto) và nhân viên các công ty sử dụng dịch vụ email của Yahoo và Google.

|

| Christopher Soghoian, chuyên gia kỹ thuật của ACLU. |

Năm 2011, trong khuôn khổ chương trình Dapino Gamma, GCHQ triển khai chiến dịch gọi là HIGHLAND FLING để khai thác triệt để tài khoản email của đội ngũ nhân viên Gemalto làm việc tại các trụ sở công ty ở Pháp và Hà Lan.

Theo một tài liệu tuyệt mật được Edward Snowden tiết lộ, một trong những nhiệm vụ chính của chiến dịch là "xâm nhập trụ sở ở Pháp" của Gemalto "để đi vào kho dữ liệu nòng cốt" do nơi đây là trung tâm đầu não của mọi chiến dịch toàn cầu của công ty sản xuất SIM.

Sứ mạng khác là thu thập tín hiệu liên lạc giữa các nhân viên Gemalto ở Ba Lan để mở đường "đột nhập một hay nhiều trung tâm cá nhân hóa" con chip - tức là những nhà máy tích hợp khóa mã hóa vào thẻ SIM.

Các chiến dịch khác trong chương trình Dapino Gamma cũng thu thập tên người dùng và mật khẩu tài khoản Facebook nhân viên Gemalto.

Một tài liệu GCHQ cho thấy đã xâm nhập hơn chục mục tiêu Gemalto nằm rải rác khắp nơi trên thế giới - bao gồm Đức, Mexico, Brazil, Canada, Trung Quốc, Italia, Nga, Thụy Điển, Tây Ban Nha, Nhật Bản và Singapore.

Tài liệu cũng cho biết GCHQ đánh cắp khóa mã hóa SIM của một trong những công ty cạnh tranh với Gemalto là Giesecke & Devrient đặt trụ sở tại thành phố Munchen, Đức.

Có 2 cách cơ bản của gián điệp điện tử hay kỹ thuật số: tích cực và thụ động. Thông thường, các cơ quan tình báo trên thế giới đều sử dụng cách thụ động - tức là thu thập dữ liệu bằng cách đánh chặn giao tiếp được gửi qua hệ thống cáp sợi quang, sóng radio hay thiết bị không dây.

|

| Biểu đồ về khóa mã hóa SIM từ một slide tuyệt mật của GCHQ. |

Cụ thể là, lắp đặt mạng ăng-ten cực mạnh trên nóc các tòa nhà sứ quán và lãnh sự quán có khả năng "thu hút" dữ liệu được gửi đến đi từ ĐTDĐ trong môi trường xung quanh.

Một đại sứ quán nằm gần tòa nhà Quốc hội hay cơ quan chính phủ càng tạo điều kiện thuận lợi cho việc đánh chặn các cuộc gọi và dữ liệu được thực hiện từ giới chức chính quyền nước ngoài. Đó là trường hợp của Đại sứ quán Mỹ ở thủ đô Berlin của Đức.

Nhưng, nếu các nhà mạng không dây sử dụng công nghệ mã hóa mạnh hơn với các mạng 3G, 4G và LTE thì việc đánh chặn tín hiệu sẽ khó khăn hơn, nhất là trường hợp thu thập dữ liệu hàng loạt. Do đó, họ buộc phải chuyển đổi chúng sang hệ thống 2G kém an toàn hơn đối với người dùng.

Nhưng, cách này dễ để lại dấu vết cho các chuyên gia phản gián dò thấy. Cuối cùng, việc đánh cắp khóa mã hóa "Ki" giải quyết được vấn đề này.

Theo đó, cơ quan tình báo có thể thu thập dữ liệu một cách an toàn, không cần phải giải mã dữ liệu cũng như không hề để lại bất kỳ dấu vết nào.

Christopher Soghoian, chuyên gia kỹ thuật của Liên minh Dân quyền Mỹ (ACLU), nhận định: "Các cơ quan tình báo có khả năng thu thập mọi cuộc giao tiếp và sau đó tiến hành phân tích. Khi có các khóa mã hóa trong tay, họ dễ dàng giải mã bất cứ những gì và bất cứ khi nào họ muốn. Nó giống như cỗ máy thời gian, giúp giám sát mọi cuộc giao tiếp xảy ra trước khi ai đó trở thành mục tiêu chính thức".

Cả NSA lẫn GCHQ đều không có bình luận chi tiết nào về các chiến dịch đánh cắp khóa mã hóa của Gemalto mà giới truyền thông đưa tin.

Gemalto và mối lo ngại về quyền riêng tư người dùng

Gemalto - với doanh thu 2,7 tỉ USD năm 2013 - là công ty an ninh kỹ thuật số toàn cầu, sản xuất thẻ ngân hàng, hệ thống giao dịch tài chính di động, hộ chiếu điện tử, thiết bị phần cứng dùng để bảo vệ các tòa nhà và văn phòng v.v…

Gemalto cung cấp chip cho nhà mạng Vodafone ở châu Âu và Orange của Pháp cũng như EE - Công ty đầu tư mạo hiểm ở Anh.

Royal KPN, nhà mạng không dây lớn nhất Hà Lan, cũng sử dụng công nghệ Gemalto. Ở châu Á, chip của Gemalto được sử dụng bởi China Uncom, NTT của Nhật Bản và Chungwa Telecom của Đài Loan cũng như nhiều nhà mạng không dây khác ở châu Phi và Trung Đông.

Công nghệ bảo mật của Gemalto được hơn 3.000 tổ chức tài chính và 80 tổ chức chính quyền sử dụng. Trong số những khách hàng cua Gemalto bao gồm: Visa, Mastercard, American Express, JP Morgan Chase và Barclays.

Gemalto cũng cung cấp chip cho các hãng ôtô lớn như Audi và BMW. Mỹ là thị trường lớn nhất của Gemalto.

Khi ĐTDĐ trở nên thông minh hơn, chúng đang dần thay thế thẻ tín dụng và tiền mặt trong mua sắm hàng hóa và dịch vụ.

Khi 3 nhà mạng Verizon, AT&T và T-Mobile thành lập liên minh vào năm 2010 để cùng phối hợp xây dựng một hệ thống giao dịch tài chính điện tử đối chọi với Google Wallet và Apple Pay, họ mua công nghệ Softcard của Gemalto.

Gemalto rõ ràng đã không hay biết gì về việc tình báo Anh và Mỹ xâm nhập các hệ thống của họ đồng thời gián điệp nhân viên của công ty trước khi có sự tiết lộ của Edward Snowden.

Paul Beverly, Phó chủ tịch điều hành Gemalto, cho biết: "Tôi thật sự bối rối và hết sức lo ngại trước những sự việc đã xảy ra. Điều quan trọng nhất đối với tôi là phải hiểu chính xác sự việc đã diễn ra như thế nào để có biện pháp ngăn chặn trong tương lai đồng thời bảo đảm không tác động đến các nhà điều hành viễn thông mà chúng tôi đã xây dựng được niềm tin trong nhiều năm qua".

Tuy nhiên, Giám đốc điều hành Gemalto Oliver Piou nhấn mạnh: "Nên biết rằng cấu trúc mạng của công ty chúng tôi được thiết kế nhiều lớp như củ hành để bảo mật dữ liệu".

Gerard Schouw, thành viên Nghị viện Hà Lan và người phát ngôn tình báo cho D66 (đảng đối lập lớn nhất ở Hà Lan), tuyên bố: "Thật không thể tin nổi. Chúng ta không muốn tình báo của các quốc gia khác làm những điều như thế".

Schouw cũng cho biết thêm rằng ông và các nhà lập pháp khác sẽ yêu cầu Chính phủ Hà Lan có lời giải thích chính thức và làm rõ việc các cơ quan tình báo của nước này có được cảnh báo về vụ Gemalto bị tấn công hay không.

Tháng 11/2014, chính quyền Hà Lan đề nghị có một sửa đổi trong hiến pháp nước này nhằm bảo vệ quyền riêng tư của những cuộc giao tiếp kỹ thuật số thực hiện trên thiết bị di động.

Theo ông Schouw: "Ở Hà Lan, chúng ta có luật kiểm soát hoạt động của các cơ quan tình báo. Và, hành động tấn công mạng là bất hợp pháp".